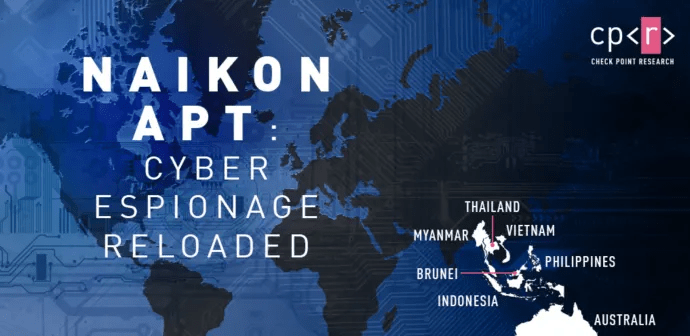

IT-säkerhetsföretaget Check Points forskare har avslöjat ett femårigt cyberspionage, som fortfarande pågår.

Spionaget riktas mot flera regeringar i Asien och Stillahavsområdet och utförs av en kinesisk hackergrupp.

Spionaget riktas mot flera regeringar i Asien och Stillahavsområdet och utförs av en kinesisk hackergrupp.

Första gången gruppen Naikon attackerade myndigheter i länder runt Sydkinesiska havet på jakt efter politisk information var 2015. Samma år försvann sen Naikon från radarn och hittades först nu.

Check Points forskare kan inte bara bekräfta att gruppen har varit aktiv de senaste fem åren, utan Naikon har också utökat sin verksamhet under 2019 och början av 2020.

Naikons främsta attackmetod är att infiltrera regeringsorgan och sedan använda interna kontakter, dokument och data för att starta attacker mot andra, samt att utnyttja förtroendet och de diplomatiska förbindelserna mellan avdelningar och regeringar för att öka chansen att lyckas med attackerna.

Så funkar det

Forskarna uppmärksammade verksamheten när de undersökte ett skadligt e-postmeddelande med ett infekterat dokument som skickades från en ambassad i regionen till den australiensiska regeringen. Dokumentet innehöll en så kallad exploit som infiltrerar användarens dator och försöker ladda ner en sofistikerad skadlig kod som kallas ”Aria-body” från externa webbservrar som används av Naikon. På så sätt kringgår hackergruppen säkerhetsåtgärder och får åtkomst till den infekterande datorn eller nätverket.

1. Efterliknar officiella regeringsdokument för att lura mottagaren:

Naikon börjar med att skapa ett e-postmeddelande och ett dokument som innehåller information av intresse för mottagaren. Detta kan baseras på information från öppna källor eller intern information, som de kommit över när de infiltrerat andra system, för att undvika upptäckt.

2. Infekterar dokument med skadlig kod för att infiltrera systemen:

Naikon lägger till den skadliga koden ”Aria-body” för att få tillgång till nätverket.

3. Använder regeringens egna servrar för att fortsätta och kontrollera attacker:

Forskarna kunde se att Naikon använder regeringarnas infrastrukturer och servrar för att starta nya attacker, vilket gör att de inte upptäcks lika lätt. I ett exempel hittade forskarna en server som används för attacker tillhörande den filippinska regeringens avdelning för vetenskap och teknik.

– Naikon försökte attackera en av våra kunder genom att utge sig för att vara en utländsk regering, säger Mats Ekdahl, säkerhetsexpert hos Check Point. Det var på så sätt de dök upp på vår radar igen efter en femårig frånvaro, och vi beslutade att utreda ytterligare. Våra forskare förstod att Naikon är en mycket hängiven och sofistikerad kinesisk hackergrupp. Det som verkar driva dem är målet att samla in information och spionera på länder, och de har i tysthet tillbringat de senaste fem åren på att utveckla sina färdigheter och introducera ett nytt cybervapen med hjälp av Aria-body. För att undvika att upptäckas utnyttjar de skadlig kod som används av flera hackergrupper och de använder också sina offers servrar som kommando- och kontrollcenter. Vi har publicerat denna forskning för att varna och ge alla statliga institutioner bättre möjligheter att upptäcka Naikons eller andra hackergruppers aktiviteter.

Naikon riktar sig mot länder i samma geografiska region, inklusive Australien, Indonesien, Filippinerna, Vietnam, Thailand, Myanmar och Brunei. Gruppen riktar specifikt in sig på departement för utrikesfrågor, vetenskap och teknik samt statligt ägda företag. Motivet tros vara insamling av politisk information.