Ny rapport från GitGuardian visar att AI-assisterad utveckling påskyndar spridningen av exponerade inloggningsuppgifter.

Läckor kopplade till AI-tjänster ökade med 81 procent under 2025.

GitGuardian, säkerhetsföretaget bakom GitHubs mest installerade applikation, publicerade idag den femte upplagan av rapporten State of Secrets Sprawl. Rapporten visar hur den breda användningen av AI under 2025 i grunden har förändrat mjukvaruutvecklingen – och samtidigt kraftigt ökat exponeringen av NHI (Non-Human Identities) samt deras inloggningsuppgifter.

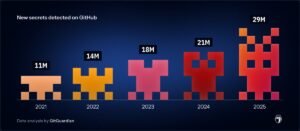

Under 2025 identifierades cirka 29 miljoner läckta hemligheter på publika GitHub – en ökning med 34 procent jämfört med föregående år och den största årliga ökningen som någonsin registrerats.

– AI-agenter behöver lokala autentiseringsuppgifter för att koppla ihop system, vilket gör utvecklarnas bärbara datorer till en massiv attackyta. Vi byggde vårt verktyg för lokal skanning och inventering av identiteter för att skydda dem. Säkerhetsteam behöver kartlägga exakt vilka maskiner som innehåller vilka hemligheter och synliggöra kritiska svagheter som överprivilegierad åtkomst och exponerade produktionsnycklar, säger Eric Fourrier, vd för GitGuardian.

AI förändrade mjukvaruutvecklingen – och riskbilden

AI förändrade mjukvaruutvecklingen – och riskbilden

Rapporten pekar ut 2025 som ett skifte för hela ekosystemet inom mjukvara:

- Antalet publika commits ökade med 43 procent jämfört med året innan – minst dubbelt så snabbt som tidigare tillväxttakt.

- Sedan 2021 har antalet exponerade hemligheter vuxit cirka 1,6 gånger snabbare än antalet aktiva utvecklare.

- Hemlig information i AI-assisterad kod läckte i genomsnitt dubbelt så mycket som baslinjen för hela GitHub under året.

AI-tjänster och nya konfigurationer ökar läckaget

Claude Code-assisterade commits läckte hemligheter på ungefär 3,2 procent, vilket är dubbelt så mycket som baslinjen. AI-assisterad kodning har demokratiserat mjukvaruutveckling och möjliggjort för utvecklare utan formell utbildning att snabbt bygga applikationer. Denna tillgänglighet kommer dock med en säkerhetsrisk: mindre erfarna utvecklare kan sakna säkerhetsmedvetenhet och ignorera varningar från AI eller uttryckligen uppmana verktygen att inkludera känslig information. Dessa läckta hemligheter kan i slutändan återspegla mänskliga misstag snarare än enbart AI-brister.

Särskilt tydlig är ökningen av läckor kopplade till AI-tjänster. Under 2025 steg dessa med 81 procent till totalt 1 275 105 identifierade hemligheter. Dessa uppgifter är dessutom mer benägna att undgå traditionella skyddsmekanismer, som främst är anpassade för klassiska utvecklararbetsflöden.

Rapporten lyfter även fram växande risker kopplade till så kallade MCP-konfigurationer, där dokumentation ofta rekommenderar att inloggningsuppgifter placeras direkt i konfigurationsfiler. I analyserade MCP-filer identifierades 24 008 unika exponerade hemligheter.

Interna miljöer –– största exponeringskällan

Trots fokus på publika kodförråd så är det just interna kodförråd som står för den största risken. De är cirka sex gånger mer benägna än publika att innehålla hårdkodade inloggningsuppgifter.

Dessutom sker 28 procent av incidenterna utanför traditionella kodmiljöer – i samarbets- och produktivitetsverktyg där inloggningsuppgifter riskerar att exponeras för bredare målgrupper, automatiseringar samt AI-agenter.

När AI-agenter får djupare lokal åtkomst till utvecklarnas miljöer – exempelvis mjukvaruprogram, terminaler och lösenordsvalv – växer attackytan ytterligare. Angrepp som promptinjektioner och leverantörskedjeattacker kan därmed omvandla lokala hemligheter till organisatoriska säkerhetsrisker.

Branschen halkar efter i åtgärdsarbetet

Enligt GitGuardian är det inte bara antalet läckor som är problematiskt – utan även bristen på effektiv åtgärd.

- Cirka 60 procent av policyöverträdelserna gäller långlivade inloggningsuppgifter, vilket visar på en långsam övergång till kortlivade och strikt begränsade behörigheter.

- 46 procent av kritiska hemligheter saknar valideringsmekanismer från leverantörer, vilket försvårar prioritering och riskbedömning.

- 64 procent av giltiga hemligheter som identifierades 2022 var fortfarande inte återkallade 2026.

GitGuardian anser att nästa fas av säkerhetsprogram måste behandla NHI som förstklassiga tillgångar – med dedikerad styrning, kontext och automatiserad åtgärdshantering över både kod- och andra källor.

Om GitGuardian

GitGuardian är en heltäckande säkerhetsplattform för NHI som hjälper mjukvarudrivna organisationer att säkra sina icke-mänskliga identiteter (NHI:er) och uppfylla branschstandarder. I takt med att angripare i allt högre grad riktar in sig på NHI:er, såsom tjänstekonton och applikationer, integrerar GitGuardian både hemlighetssäkerhet och styrning av NHI:er. Detta möjliggör upptäckt av komprometterade hemligheter i utvecklingsmiljöer samt hantering av icke-mänskliga identiteter och deras hemligheters livscykler. Plattformen är världens mest installerade GitHub-applikation, stöder över 550 typer av hemligheter, erbjuder publik övervakning av läckta data och använder honeytokens som ett extra skydd. Med förtroende från över 600 000 utvecklare är GitGuardian valet för ledande organisationer som Snowflake, ING, BASF och Bouygues Telecom, när det gäller robust skydd av hemligheter.

För mer information, besök www.gitguardian.com